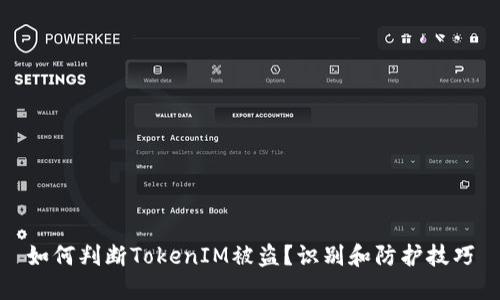

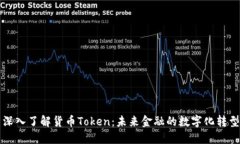

随着区块链和数字资产的迅猛发展,TokenIM作为一个重要的数字资产管理工具,越来越受到投资者的青睐。然而,这种便利性也伴随着风险,尤其是安全问题。TokenIM的用户需要具备一定的安全意识,以防止成为黑客攻击的目标。

本文将探讨如何判断TokenIM是否被盗,识别潜在的安全问题,并提供防护技巧,帮助用户更好地保护自己的数字资产。

### 2. TokenIM被盗的常见迹象实际上,TokenIM被盗的迹象可以通过多种方式展现,用户需要时刻保持警惕。

#### 2.1 登录记录异常首先,用户可以通过访问自己的TokenIM账户,查看最近的登录记录。如果发现有未知地点或设备的登录记录,这可能是账户被盗的明显迹象。

#### 2.2 资金流动异常其次,用户应定期检查资金流动和交易记录,若发现有自己未授权的交易或资金的异动,这也可能指向账户被盗。

#### 2.3 设置变化异常登陆到TokenIM后,用户需要检查个人信息设置,例如邮箱、绑定的手机号码等,如有更改但用户本人并未进行相应操作,这也是潜在的被盗信号。

#### 2.4 其他用户反馈有时候,好友或其他用户可能会主动联系你,提醒你账号有异常活动。尽可能关注这些反馈信息,及时进行核查。

### 3. 如何检查TokenIM是否被盗一旦你怀疑自己的TokenIM账户可能被盗,应该立刻展开相应的检查。

#### 3.1 查看登录历史用户应首先查看自己的登录历史,包括IP地址、登录时间等信息。可比较自己的登录习惯,以识别是否有异常。

#### 3.2 检查资金流动及交易记录相应地,检查每笔交易记录,确保都是由自己授权的。如果发现自己不认识的交易,应尽快联系TokenIM客服。

#### 3.3 重新审视安全设置检查安全设置,确保绑定的邮箱和电话号码都是自己的,并且开启了强密码保护功能。

#### 3.4 多重验证措施的重要性多重验证可以显著提高账户安全性,确保每次登录都需通过多个安全步骤的验证,防止黑客轻易入侵。

### 4. 保护自己免受TokenIM被盗的影响为了减少TokenIM被盗的风险,用户需要采取主动安全防护措施。

#### 4.1 使用强密码确保密码复杂且不易被猜测,定期更换密码,避免使用与其他账号相同的密码。

#### 4.2 启用双重验证强烈建议每个用户都启用双重验证,增加额外的安全层。

#### 4.3 定期更新安全设置定期更新账户安全设置,包括检查绑定信息和重新审视隐私设置,确保个人信息的安全。

#### 4.4 注意钓鱼攻击用户需要提高警惕,识别潜在的钓鱼攻击,避免随意点击不明链接或下载可疑附件。

### 5. 如何应对TokenIM被盗事件如果确认了TokenIM被盗,总是要迅速而果断地采取行动。

#### 5.1 迅速采取行动及时更改密码、注销可疑会话,并始终保持冷静,迅速处理问题。

#### 5.2 联系官方支持用户应立即联系TokenIM的官方支持团队,报告被盗事件,寻求专业的协助和指导。

#### 5.3 报警与证据收集如有必要,用户还需向当地警方报告,并收集所有可能成为证据的相关信息。

#### 5.4 未来如何防范类似事件应对被盗事件后,用户要总结经验,探讨如何提升自身的安全意识,防止以后重蹈覆辙。

### 6. 结论面对数字资产的安全问题,用户必须提高自身的防范意识,明确识别被盗的迹象,并采取必要的防护措施。只有如此,才能在数字资产的世界中,安全无忧地投资和交易。

## 相关问题 ### 1. TokenIM被盗后我该如何找回我的资产? ### 2. TokenIM是否有监控被盗活动的功能? ### 3. 像TokenIM这样的数字资产管理工具安全性有哪些保障? ### 4. 为什么我的TokenIM账户会被黑客盯上? ### 5. 我如何评估我的TokenIM使用安全性? ### 6. 如果我发现自己被盗,如何避免对他人造成影响? (以上问题可以进一步扩展,向用户提供全面的信息和指导。)