Tokenim授权管理系统是当今信息安全管理领域中的一个重要组成部分。随着互联网的飞速发展,企业在对用户数据进行管理与保护时面临着越来越多的挑战。数据泄露、未授权访问等安全问题频繁发生,这促使企业在用户授权与权限管理上深入思考。

Tokenim的出现为企业提供了一种全面、高效的解决方案,以便在确保信息安全的同时,提升业务流程的效率。本文将深入探讨Tokenim授权管理系统的方方面面,帮助读者更好地理解这一系统的重要性及其实现过程。

### Tokenim授权管理系统的基本概念什么是Tokenim?

Tokenim是一个基于token的授权管理系统,旨在帮助企业集中管理用户的访问权限。通过Tokenim,企业可以为不同角色的用户分配相应的访问权限,确保数据的安全性与合规性。

授权管理系统的定义与功能

授权管理系统是指通过技术手段,对用户在系统中执行特定操作的能力进行管理的系统。它的主要功能包括用户身份验证、权限分配、访问控制、日志记录与审计等。

### Tokenim授权管理系统的主要功能用户权限管理

用户权限管理是Tokenim系统的核心功能之一。通过该功能,管理者可以方便地设置用户的角色与访问权限,确保每位用户仅能访问其所需的资源。这能有效减少内部数据泄露的风险。

角色分配与管理

Tokenim允许管理者为用户分配不同的角色,例如管理者、编辑者、查看者等。每个角色对应不同的访问权限,这样可以简化权限管理,提高工作效率。

访问控制与监测

Tokenim系统提供实时访问控制功能,可以监测各类用户的访问活动。系统会记录用户的操作日志,有助于后期审核与追踪,确保系统的透明性与安全性。

日志记录与审计功能

日志记录是企业内部审计的重要工具。Tokenim系统自动生成访问日志,记录用户的每一次操作。企业可以定期检查这些日志,以发现潜在的安全隐患。

### Tokenim系统的架构与技术实现系统架构概述

Tokenim系统采用了分层架构设计,将前端与后端分开,确保系统的灵活性与可维护性。这种架构设计使系统能够更容易地适应未来的功能扩展与技术升级。

后端技术栈

Tokenim系统的后端主要基于Java和Spring框架,提供稳定的服务与高效的数据处理能力。数据库则采用MySQL,保障数据的安全与完整。

前端技术栈

Tokenim的前端使用Vue.js构建,极大地提升了用户体验与界面的交互性。通过响应式设计,系统可以在不同设备上流畅运行。

### Tokenim授权管理系统的部署与实施环境准备

在部署Tokenim系统之前,首先需要准备好服务器环境,确保具备必要的计算和存储资源。同时,所需的软件环境,如Java、MySQL也必须提前安装配置好。

安装步骤

Tokenim的安装过程相对简单。首先下载系统的安装包,然后按照文档中的指导逐步进行安装。在安装过程中要注意数据库的连接配置。

系统配置

安装完成后,需要对系统进行必要的配置。这包括管理员账号的创建、角色和权限的设置等。通过合理配置,企业能够快速适应Tokenim系统的使用。

### Tokenim授权管理系统的使用案例分析实际应用场景

Tokenim系统在各类企业中得到了广泛应用,例如金融机构、医疗卫生、教育等领域。尤其是在涉及敏感数据的行业,Tokenim能够有效提升数据的安全性。

成功案例分享

某大型金融机构在将Tokenim系统引入后,有效地解决了内部数据管理难题,避免了因权限设置不当造成的信息泄露。这一成功案例展示了Tokenim的实际应用效果。

### Tokenim授权管理系统的优势安全性

Tokenim系统通过严格的用户验证机制和权限管理,确保了企业的数据安全。而且,系统会实时监测用户的访问行为,及时发现潜在的安全隐患。

易用性

用户界面友好,操作简单,管理者无需具备专业的IT背景也能快速上手。这种易用性大大降低了企业的培训成本。

可扩展性

Tokenim系统具有较高的可扩展性,企业可以根据业务发展需要对系统功能进行扩展,确保系统始终符合企业的实际需求。

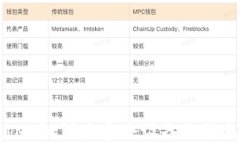

### Tokenim与其他授权管理系统的对比Tokenim与竞品的差异

与其他授权管理系统相比,Tokenim在用户体验、安全性和可扩展性方面都具备明显的优势。Tokenim允许更为灵活的角色管理,而竞品往往在这方面受限。

各自的优缺点分析

尽管Tokenim有很多优点,但在市场竞争中仍需不断完善自己,适应客户多样化的需求。企业在选型时需要权衡各个系统的优缺点,选择最适合自身需求的方案。

### 常见问题解答(FAQ)Tokenim系统的认证方式是什么?

Tokenim系统支持多种认证方式,包括用户名和密码、双因素认证等。管理员可以根据企业的安全策略选择合适的认证方式,提高系统的整体安全性。

如何进行用户权限的管理与设置?

在Tokenim系统中,用户权限的管理十分简单。管理员只需在系统中创建用户,为其分配角色,然后根据角色设定相应的访问权限。系统界面,便于操作。

Tokenim系统是否支持多语言?

Tokenim系统支持多种语言版本,企业可以根据用户的需求进行选择。这一功能对于跨国公司的用户尤为重要,可以提升用户的使用体验。

如果遇到系统故障,如何进行排查?

在Tokenim系统中,当出现故障时,可以通过查看系统日志找到问题的根源。系统提供了详细的错误日志,帮助管理员迅速定位故障,进行修复。

Tokenim系统是否具备自定义功能?

是的,Tokenim系统允许企业根据自身需求进行自定义设置,例如可自定义角色、权限和多种操作规则。这种灵活性大大增强了系统的适用性。

如何保障系统的安全性?

Tokenim系统通过多种安全控制措施来保障其系统安全性,包括数据加密、角色权限管理、定期安全审计等。此外,系统会提供实时监测功能,及时发现安全风险。

### 结论Tokenim授权管理系统以其高效的用户权限管理功能,帮助企业应对信息安全的挑战。通过深入分析Tokenim的各项功能与优势,企业能够更好地理解如何利用这一系统提升自身的信息安全防护水平。未来,Tokenim将继续不断与迭代,为企业提供更为安全、稳定的解决方案。